Snooper中的sm9使用说明

本手册中涉及的Snooper版本为0.0.6.2。

目 录

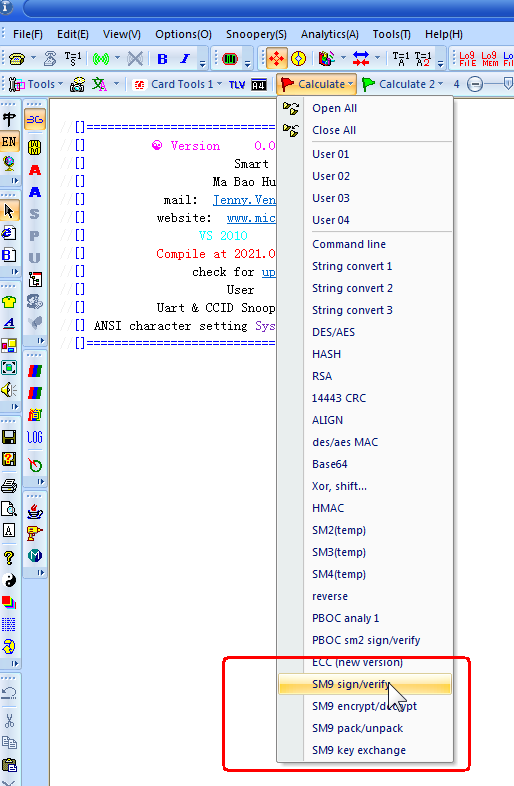

1.1打开snooper.exe,选择“Calculate”

国密SM9算法说明

一、简介:

SM9是我国采用的,基于标识(IBC)的密码系统,IBC(Identity-Based Cryptograph),由传统的PKI基础上发展而来,主要简化在具体安全应用在大量数字证书的交换问题,使安全应用更加易于部署和使用。由国家密码管理局2016年3月28日发布,相关标准为“GM/T 0044-2016 SM9标识密码算法”。

sm9中有一个概念叫主密钥,处于标识密码密钥分层结构最顶层的密钥,包括主私钥和主公钥,其中主公钥公开,主私钥由KGC秘密保存。KGC用主私钥和用户的标识生成用户的私钥。在标识密码中,主私钥一般由KGC通过随机数发生器产生,主公钥由主私钥结合系统参数产生。

密钥生成中心key generation center;KGC

其中主私钥需要严格保密,在下面的内容中,主私钥是一个随机数。

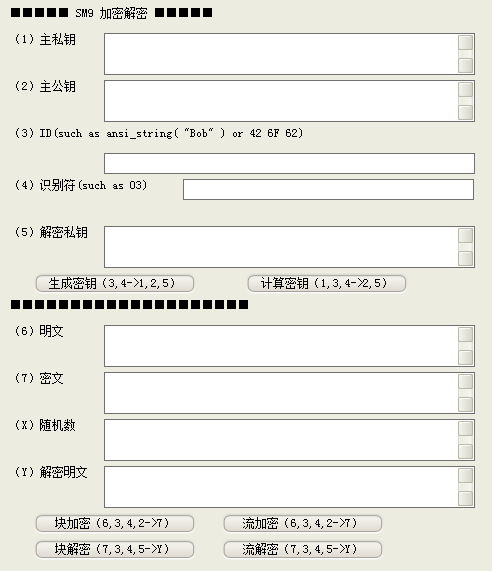

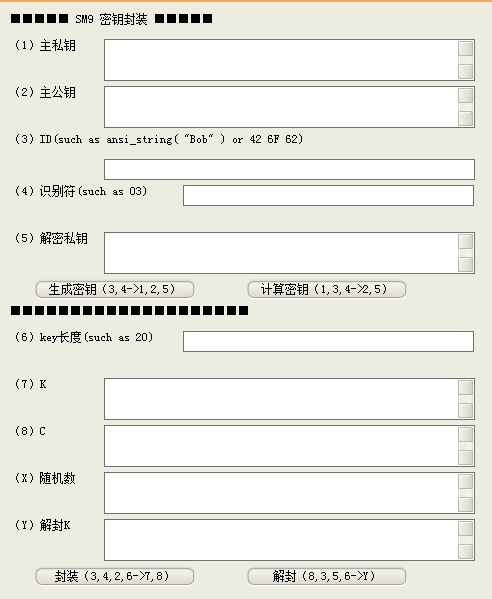

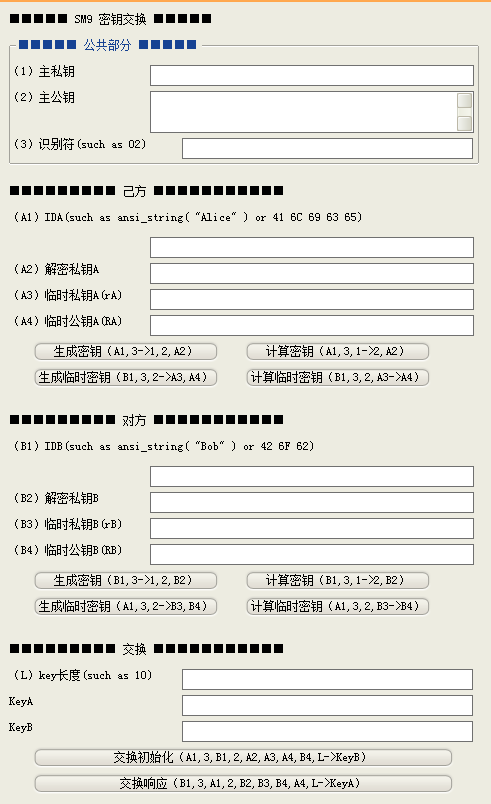

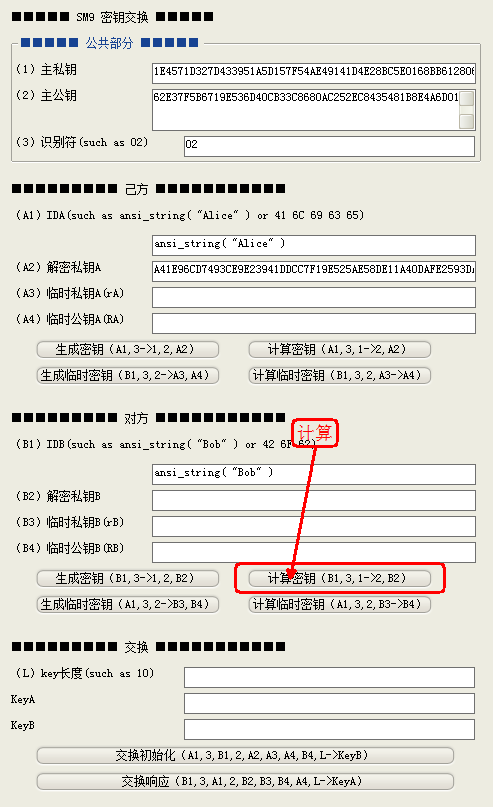

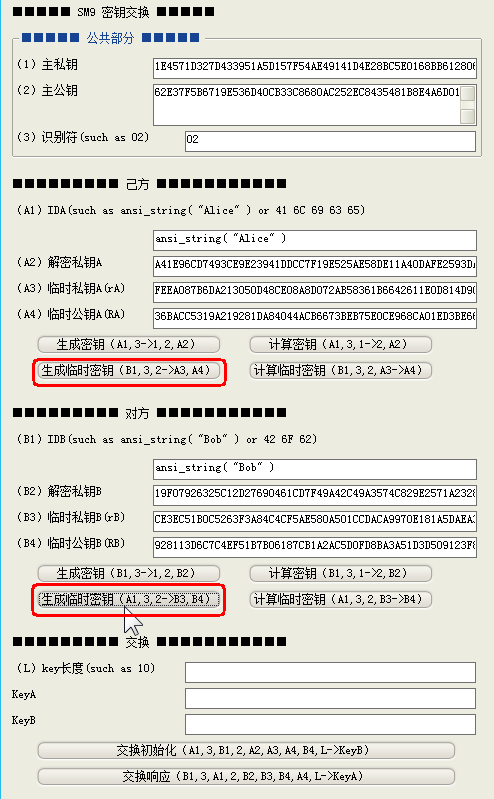

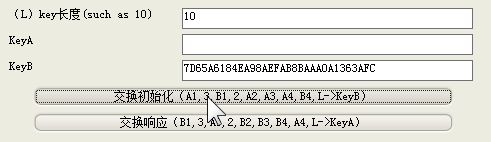

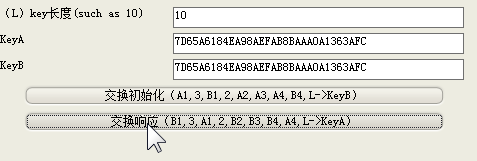

SM9功能包括签名、验签,加密、解密、密钥封装、密钥交换等4个主要功能。

Snooper 0.0.6.2版本中也加入了sm9全套的功能,下面对如何使用进行简单介绍。

二、辅助计算

1.如何打开此功能?

1.1打开snooper.exe,选择“Calculate”

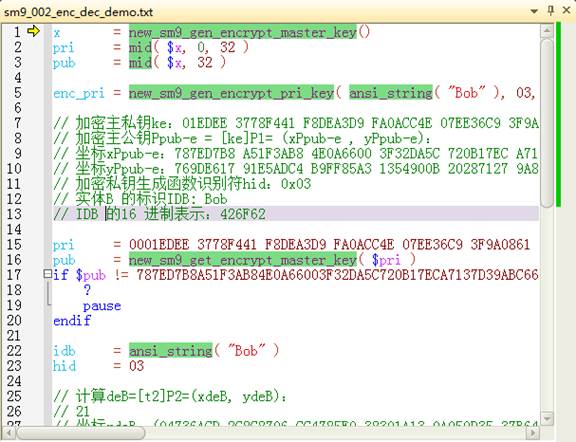

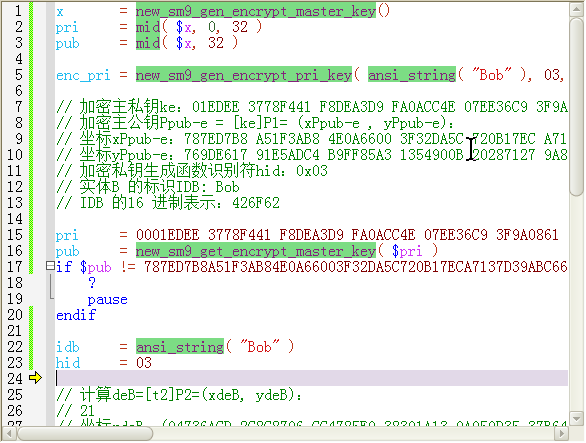

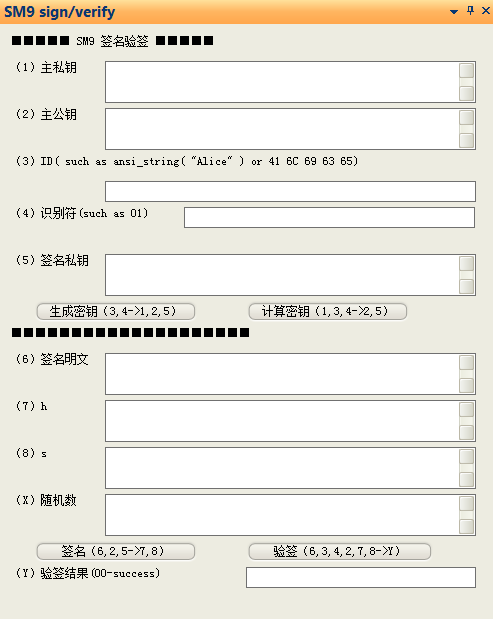

1.2 以签名为例,打开签名窗口。

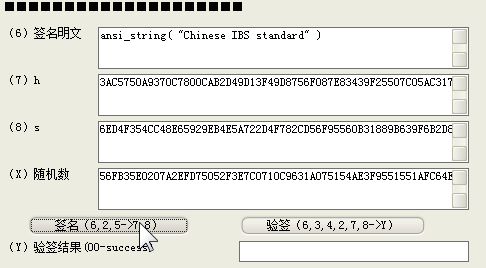

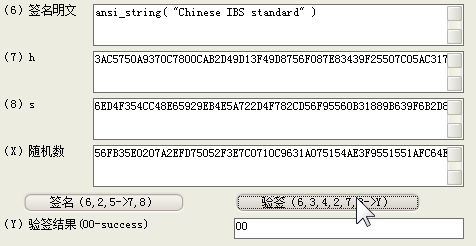

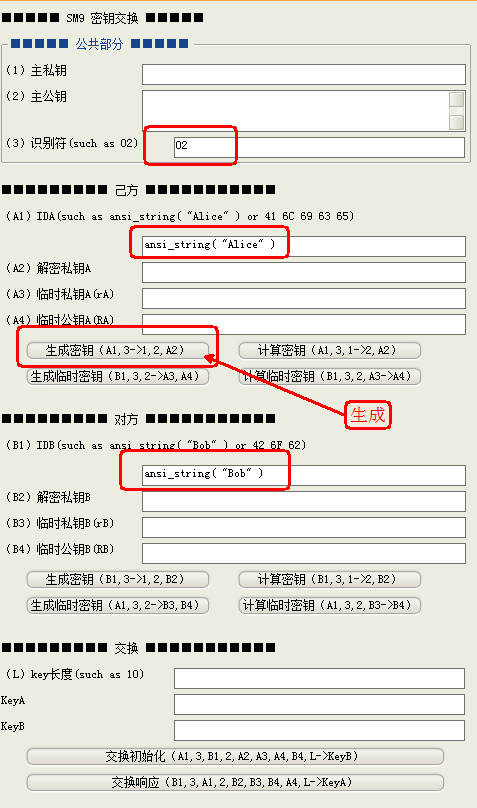

在签名窗口中,我们会看到几个输入、输出窗口,还有几个按钮,每个按钮都使用数字指明了哪个功能需要什么输入,产生几个输出。

先以生成密钥为例,随机生成一个主私钥(输出到1),再由主私钥生成主公钥(输出到2),再按3、4的内容计算签名私钥(输出到5)

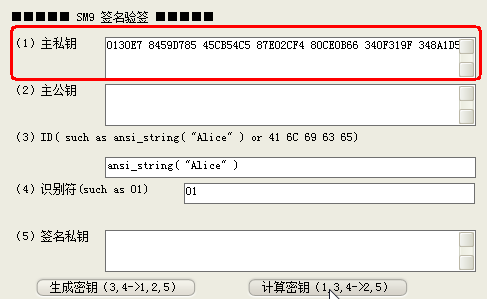

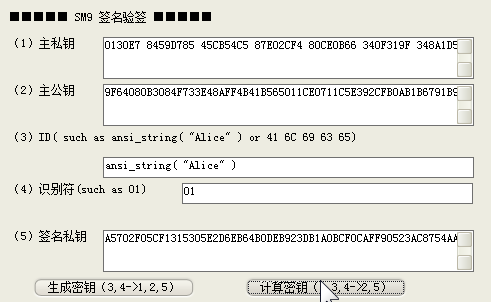

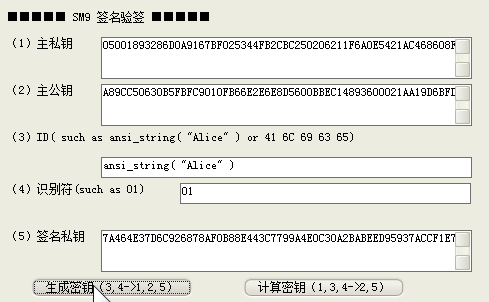

在3、4中输入适当的参数,点击生成密钥按钮,效果如下

如果主私钥是指定的,则将其填入1中,点击计算密钥按钮

下面我们以规范中的标准数据为例。

|

签名主密钥和用户签名密钥产生过程中的相关值: 签名主私钥 ks:0130E7 8459D785 45CB54C5 87E02CF4 80CE0B66 340F319F 348A1D5B 1F2DC5F4 签名主公钥 Ppub-s = [ks]P2 = (xPpub-s , yPpub-s): 坐标 xPpub-s:(9F64080B 3084F733 E48AFF4B 41B56501 1CE0711C 5E392CFB 0AB1B679 1B94C408, 29DBA116 152D1F78 6CE843ED 24A3B573 414D2177 386A92DD 8F14D656 96EA5E32) 坐标 yPpub-s:(69850938 ABEA0112 B57329F4 47E3A0CB AD3E2FDB 1A77F335 E89E1408 D0EF1C25, 41E00A53 DDA532DA 1A7CE027 B7A46F74 1006E85F 5CDFF073 0E75C05F B4E3216D) 签名私钥生成函数识别符 hid:0x01 实体 A 的标识 IDA:Alice

|

|

签名私钥

dsA = [t2]P1 = (xdsA, ydsA): 坐标 xdsA:A5702F05 CF131530 5E2D6EB6 4B0DEB92 3DB1A0BC F0CAFF90 523AC875 4AA69820

坐标 ydsA:78559A84 4411F982 5C109F5E E3F52D72 0DD01785 392A727B B1556952 B2B013D3

|